Как оплатить заказ в кракене

Методы отправки данных Как уже было упомянуто, веб-формы могут отправлять данные методом GET кракен или тор post. В самом начале указывается метод передачи данных (post или get). Теперь переходим в Burp Suite для анализа данных: Важные строки: GET /dvwa/vulnerabilities/brute/?usernameadmin passwordpassword11 LoginLogin http/1.1 Cookie: securitylow; phpsessid1n3b0ma83kl75996udoiufuvc2 Первая говорит о том, что данные передаются только методом GET, а также содержиуки. Дополнительно в задании нам сообщили о четырёх пользователях, пароли которых также нужно узнать. Brute-force WordPress Рассмотрим другой пример подбор пароля окна авторизации веб-формы. Скорость перебора составила 264 протестированных комбинации за секунду. Пожалуй, это и есть самое большое различие. Пример настройки iptables: -A input -i eth0 -p tcp -dport 22 -m connlimit -connlimit-above 1 -connlimit-mask 32 -j reject -reject-with tcp-reset. Для примера будем подбирать пароль от учетной записи администратора wordpress. Подготовка Web Security Dojo Установим необходимые нам программы и немного обновимся (это внутри Web Security Dojo sudo apt-get update # sudo apt-get dist-upgrade # по желанию можно выполнить полное обновление системы. Выпишем информацию по модулю web-form, поскольку именно он применяется для брут-форса форм входа веб-сайтов. Брут-форс веб-форм, использующих метод post Если вы попробовали брут-форс веб-форм, когда они передают данные методом GET, и у вас всё зайти получилось, то с методом post также не должно возникнуть особых проблем. Как мы уже знаем, при неверной авторизации возвращается код 200, а при успешной 302. Patator Для подбора пароля средствами Patator используем команду: patator ssh_login host usertest passwordfile0 0/root/wordlist -x ignore:mesgAuthentication failed где: ssh_login необходимый модуль host наша цель user логин пользователя, к которои. Возьмём молоток побольше - Rockyou : wget 2 bunzip2./ http_fuzz url"http localhost/dvwa/vulnerabilities/brute/?usernamefile0 passwordfile1 LoginLogin" methodGET header'Cookie: securitylow; phpsessid1n3b0ma83kl75996udoiufuvc2' 0opened_names. Txt -t 10 "http-get-form localhost/dvwa/vulnerabilities/brute usernameuser passwordpass LoginLogin:incorrect:hCookie: securitylow; phpsessid1n3b0ma83kl75996udoiufuvc2" И опять, хорошая команда, правильно составлено, но есть одно «но Много ложных срабатываний и ни одного угаданного пароля Я пробовал менять команду, в качестве условия устанавливал успешный вход с соответствующей строкой. И опять мы выбираем игнорировать (не показывать нам) все попытки входа, если в ответе содержится слово incorrect: -x ignore:fgrep'incorrect' После опции -t можно указать количество потоков: -t 50 Всё вместе:./ http_fuzz url"localhost/mutillidae/p" methodpost body'usernamefile0 passwordfile1 login-php-submit-buttonLogin' 0namelist_new. Для брут-форса веб-приложений это плохо. Username password LoginLogin" -m custom-header Cookie: securitylow; phpsessid1n3b0ma83kl75996udoiufuvc2" И всё в этой команде хорошо и правильно, кроме одного, Medusa вылетает с ошибкой не успев перебрать ни одного пароля: Segmentation fault (core dumped) Автор уже извещён о данной ошибке: m/jmk-foofus/medusa/issues/14. Глобальные опции: -R восстановить предыдущую прерванную/оборванную сессию -S выполнить SSL соединение -s порт если служба не на порту по нов. В итоге адрес, который мы будем запрашивать каждый раз на веб-сервере, и который мы указываем с опцией url становится таким: url"http localhost/dvwa/vulnerabilities/brute/?usernamefile0 passwordfile1 LoginLogin" Также нам нужно указать расположение файлов с именами пользователей и паролями. Можно указать больше заголовков, используя эту опцию несколько раз. Таким образом, при атаке будет изменяться только этот параметр. Здесь же через слеш нам нужно указать адрес страницы формы ( /dvwa/vulnerabilities/brute/ передаваемые форме данные, где необходимо указать " user " и " pass ". Следующие параметры опциональны: C/page/uri задаёт другую страницу с которой собрать начальные кукиз. Давайте выпишем только те опции, которые нам могут пригодиться для подбора пароля веб-сайтов: Глобальные опции patator (применимы ко всем модулям, в том чиуск. Брут-форс формы, передающей данные методом GET, я буду показывать на примере. Начинаем строить нашу команду. И тем не менее, брут-фос учётных данных на веб-сайтах очень интересен для тестеров на проникновение. Txt -x ignore:fgrep'incorrect' Результат получен на удивление быстро: Недостающая пара: 1337:charley Ещё из скриншота видны ложные срабатывания, когда в пароле присутствуют специальные символы. По умолчанию обрабатывать всё имя пользователя перед переходом к следующему. Тогда получается -x ignore:fgrep'incorrect'. Здесь нужно быть особенно внимательным. По умолчанию: "I'm not Mozilla, I'm Ming Mong". Использование THC-Hydra для брут-форса веб-форм, передающих данные методом GET Как обычно, начнём знакомство с Hydra со страницы с опциями и выпишем те из них, которые нужны для брут-форса веб-форм. Теперь в браузере открываете Настройки - Advanced - Network - Connections Settings. Если бы мы догадались начать с удаления дубликатов, то количество комбинаций, необходимых для тестирования, сократилось бы примерно на 350 тысяч Пусть это послужит нам уроком. Использование средств, препятствующих быстрой проверке корректности ключа (например, Captcha). Их также нужно обязательно указывать. Страница patator в Энциклопедии инструментов хакера является огромной. Если перебирать пароли на разных, например, FTP серверах, то команды, которыми запускаются программы, будут мало отличаться друг от друга только различные цели. Если вы это сделали, то перезагрузитесь перед продолжением sudo apt-get install python-pycurl libcurl4-openssl-dev automake autoconf m4 perl sudo pip install -upgrade pip sudo pip install -upgrade pycurl Установим свежую версию Medusmedusa. После -m form указываем адрес формы, которой отправляются логин и пароль: -m form dvwa/vulnerabilities/brute С -m deny-signal указываем фразу или слово, которые говорят о неудачной аутентификации: -m deny-signal incorrect" Метод отправки, а также сами отправляемые данные указываются после -m form-data. Set rhosts set username test set userpass_file /root/wordlist set stop_on_success yes set threads 4 set rport 22 Указав необходимые параметры набираем команду " run " и ждем. Username password LoginLogin" С -m custom-header указываются заголовки.

Как оплатить заказ в кракене - Как зайти на кракен браузеры

сёт лишь ознакомительный характер и не призывает Вас к действиям нарушающим закон! Старая ссылка. Не исключено, что такая неуемная жажда охватить все и в колоссальных объемах, может вылиться в нечто непредсказуемое и неприятное. Здесь давно бродит местный абориген, который совсем не похож. Лишь после полной оплаты штрафа продавец сможет вернуться на площадку. Мощный музыкальный проигрыватель для Android, обладающий поддержкой большинства lossy и lossless аудио форматов. Перейти на ОФициальный БОТ OMG! Данные отзывы относятся к самому ресурсу, а не к отдельным магазинам. Для покупки этой основной валюты, прямо на сайте встроенные штатные обменные пункты, где вы можете обменять свои рубли на bit coin. Сайт, дайте пожалуйста официальную ссылку на или onion чтобы зайти. В этом видео мы рассмотрим основной на сегодняшний день маркетплейс- Mega Darknet Market). По своей тематики, функционалу и интерфейсу ресурс полностью соответствует своему предшественнику. На сайте можно посмотреть график выхода серий сериалов и аниме, добавить любимые сериалы и аниме в расписание и отслеживать даты выхода новых. Заказ доставки на дом или самовывоз. Центральный офис Ingka Centres в России. Обращайтесь в компанию. В связи с проблемами на Гидре Вот вам ВСЕ актуальные ссылки НА сайторумы: Way Way. Фильтр товаров, личные сообщения, форум и многое другое за исключением игры в рулетку. Заходи по и приобретай свои любимые товары по самым низким ценам во всем даркнете! Hydra русскоязычная торговая площадка в сети, признанная крупнейшим маркетплейсом даркнета. 2002 первый семейный торгово-развлекательный центр мега открылся. На данный момент этот шлюз является следующим http omgomgomsbrrruob5skzizpt7nhj5ho2yzn76jq7tckjjhxkedmghead.

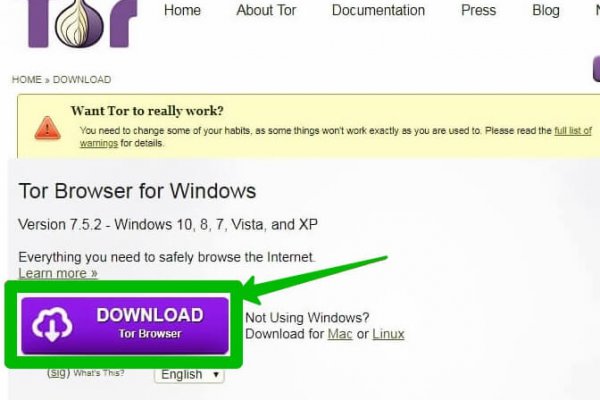

Как зайти без тора: Через. Часто сайт маркетплейса заблокирован в РФ или даже в СНГ, поэтому используют обходные зеркала для входа, которые есть на нашем сайте. Просмотр. Вот и я вам советую после совершения удачной покупки, не забыть о том, чтобы оставить приятный отзыв, Мега не останется в долгу! Внутри ничего нет. Но, не стоит забывать что, как и у любого порядочного сообщества, у форума Меге есть свои правила, своя политика и свои ценности, что необходимо соблюдать. Уважаемые дамы и господа! Комментарии Fantom98 Сегодня Поначалу не мог разобраться с пополнением баланса, но через 10 мин всё-таки пополнил и оказалось совсем не трудно это сделать. Автоматическое определение доступности сайтов. Онлайн системы платежей: Не работают! Частично хакнута, поосторожней. Либо воспользоваться специальным онлайн-сервисом. Для этого используют специальные PGP-ключи. Tor не создает временные файлы, новые записи в реестр. Программа распространяется бесплатно и не требует глубоких знаний. Видно число проведенных сделок в профиле. Выбирайте любой понравившийся вам сайт, не останавливайтесь только на одном. Клёво12 Плохо Рейтинг.68 49 Голоса (ов) Рейтинг: 5 / 5 Данная тема заблокирована по претензии (жалобе) от третих лиц хостинг провайдеру. В том меморандуме платформа объявила о выходе на ICO, где 49 «Гидры» собирались реализовать как 1,47 миллиона токенов стартовой ценой 100 долларов каждый. Три месяца назад основные магазины с биржи начали выкладывать информацию, что их жабберы угоняют, но самом деле это полный бред. Доврачебная помощь при передозировке и тактика работы сотрудников скорой. Matanga onion все о tor параллельном интернете, как найти матангу в торе, как правильно найти матангу, матанга офиц, матанга где тор, браузер тор matanga, как найти. Дружелюбным его никак не назовешь.